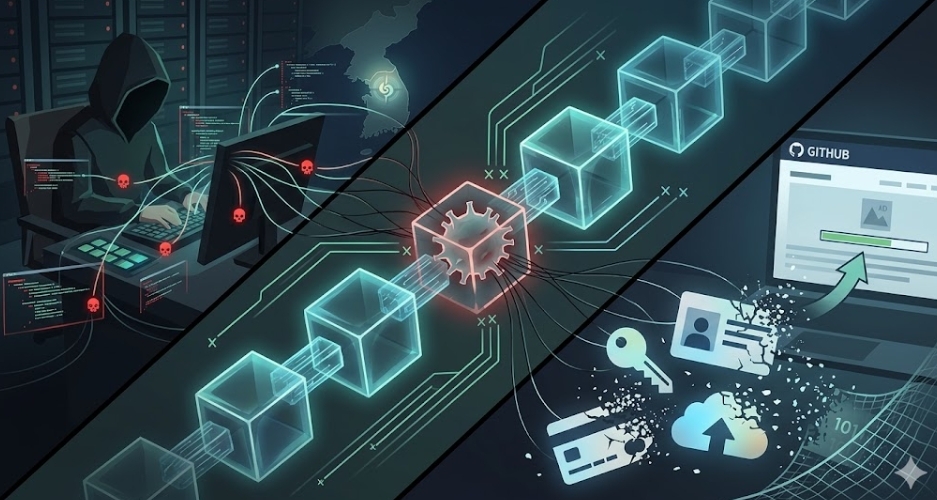

거래 내역에 악성코드 숨겨 ‘완전 삭제’ 불가능… 30만 개 계정 정보 유출

가짜 구인 광고로 깃허브 다운로드 유도… 암호화폐 투자자 ‘보안 주의보’

가짜 구인 광고로 깃허브 다운로드 유도… 암호화폐 투자자 ‘보안 주의보’

이미지 확대보기

이미지 확대보기블록체인에 숨어든 ‘지워지지 않는’ 악성코드

보안 전문가들에 따르면 옴니스틸러는 트론(TRON), 앱토스(Aptos), 바이낸스 스마트 체인(BSC) 등 주요 블록체인 네트워크의 거래 내역 속에 악성 코드 조각을 숨긴다. 통상 해커들은 외부 서버나 공유 파일을 활용하지만, 라자루스는 이번 공격에서 블록체인 거래 기록 내 메타데이터나 스마트 계약 매개변수를 교묘하게 활용했다.

블록체인 데이터는 구조상 수정이나 삭제가 불가능하다. 보안 당국이 악성코드가 포함된 거래 기록을 발견하더라도, 이를 강제로 삭제하거나 차단하는 것은 기술적으로 불가능에 가깝다. 라자루스는 이 기술적 맹점을 파고들어 공격 인프라를 영구적이고 회복 불가능한 형태로 구축했다. 사실상 ‘삭제가 불가능한 바이러스’를 유포한 셈이다.

깃허브(GitHub) 통한 정교한 정보 탈취

피해자가 해당 프로그램을 실행하면, 시스템은 즉시 블록체인에 저장된 악성 명령을 호출해 실행된다. 옴니스틸러는 감염된 기기에서 웹 브라우저 저장 정보, 구글 드라이브 등 클라우드 계정은 물론, 메타마스크(MetaMask)와 코인베이스(Coinbase)를 포함한 60여 개 암호화폐 지갑의 개인 키와 비밀번호를 무차별적으로 훔쳐낸다. 현재까지 금융, 산업, 심지어 정부 기관까지 망라한 30만 건 이상의 계정 정보가 유출된 것으로 파악되며, 금융과 산업 전반에 걸쳐 광범위한 피해가 우려된다.

라자루스, 블록체인 신뢰 구조 정조준…투자자·개발자 즉각 대응 시급

북한 해킹 조직 라자루스의 최신 공격은 단순 피싱을 넘어 블록체인 생태계의 신뢰 체계 자체를 겨냥한 고도화된 위협으로 평가된다. 라자루스는 이미 지난해 스마트 계약을 악용한 공격을 감행한 전력이 있어, 블록체인을 매개로 한 유사 수법이 더욱 기승을 부릴 것으로 전문가들은 경고한다.

첫째, 깃허브 출처 불명 링크·설치 요구 파일은 즉각 차단해야 한다. 채용 과정이나 커뮤니티를 통해 유입되는 출처 불분명한 깃허브 저장소 링크는 실행 자체를 금해야 한다. 특히 '코드 컴파일' 또는 '테스트' 명목으로 설치를 유도하는 파일은 악성코드 침투의 전형적 경로다.

둘째, 지갑 보안 재점검·보안 패치 최신화 병행은 필수다. 메타마스크 등 브라우저 내 비밀번호 저장 기능은 비활성화하고, 하드웨어 지갑(콜드 월렛) 비중을 높여야 한다. 브라우저와 운영체제의 보안 패치를 최신 상태로 유지해 악성코드 실행 시에도 시스템 접근 권한을 최소화하는 것이 핵심이다.

셋째, 블록체인 불변성이 공격자 은신처이므로 제로 트러스트 원칙 전면 적용해야 한다. 블록체인의 불변성이 역설적으로 공격자의 활동 흔적을 영구 은폐하는 수단으로 악용되고 있다.

블록체인의 투명성이 역설적으로 범죄의 도구가 된 상황에서, 이제 보안의 핵심은 기술의 안전성보다 사용자의 실행 단계에서 결정된다. 전문가들은 "블록체인에 기록된 것은 안전하다는 통념을 버리고, 소프트웨어 실행 단계부터 제로 트러스트 원칙을 전면 적용해야 한다"고 강조한다. 지금 즉시 PC와 모바일의 보안 설정을 다시 점검해야 한다.

김주원 글로벌이코노믹 기자 park@g-enews.com