이미지 확대보기

이미지 확대보기보안업계에 따르면 지난 12일 확산을 중단하는 '킬 스위치(kill switch)'가 발견됐지만, 곧이어 킬 스위치를 우회하는 변종들이 나타났다.

워너크라이와 동일하게 마이크로소프트(MS) 윈도 운영체제의 파일공유 취약점(SMB)을 이용하는 신종 랜섬웨어도 등장했다.

변종이 등장하면서 잠시 주춤하던 랜섬웨어 확산 속도가 다시 빨라지고 있다.

워너크라이 랜섬웨어는 지난 12일 본격 등장한 이후 약 150개국에서 20만대의 컴퓨터를 감염시킨 것으로 집계됐다.

국내 피해도 늘고 있다.워너크라이(WannaCry) 랜섬웨어 피해 신고를 한 국내 기업이 5곳으로 늘었다.

한국인터넷진흥원(KISA)에 따르면 지난 13일부터 이날 오전 8시 30분까지 국내 기업 8곳이 관련 문의를 해왔고, 이 가운데 5곳은 정식으로 피해 신고를 하고, 기술 지원을 받기로 했다.

전날까지 신고 기업은 4곳이었지만, 밤새 1곳이 늘었다.

이와 별도로 민간 보안업체와 데이터 복구업체 등이 접수한 피해 사례도 상당한 것으로 파악된다.

해외에 지사나 본사를 둔 국내 기업, 그리고 네트워크와 연결된 결제 단말기와 광고판 등을 사용하는 상가들이 주요 타깃이 되고 있다.

국내 최대 멀티플렉스 영화관 CJ CGV의 일부 상영관 광고 서버도 랜섬웨어에 감염된 것으로 확인됐다.

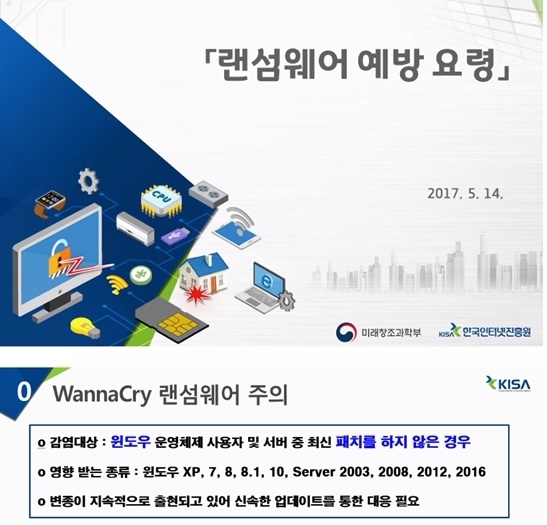

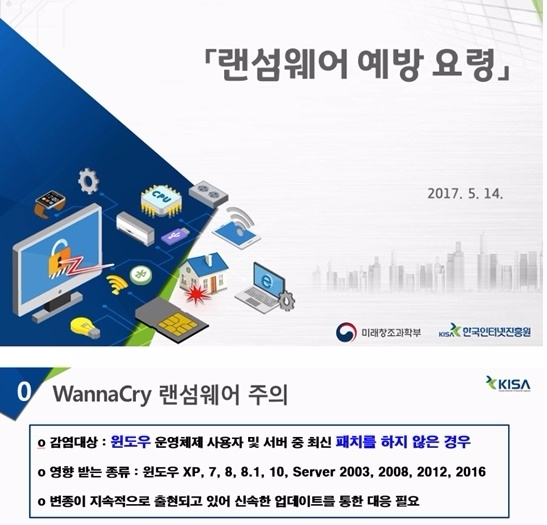

한편 한국인터넷진흥원이 운영하는 보안 홈페이지 보호나라는 'SMB 취약점을 악용한 랜섬웨어 방지 대국민 행동 요령'을 긴급 공지했다.

1. 랜섬웨어 방지 대국민 행동

1) PC를 켜기 전 네트워크 단절

- 랜선 뽑기

- 와이파이 끄기

2) 감염 경로 차단

- 방화벽 설정 변경

3) 인터넷 재연결 후 보안 업데이트

- 윈도우 보안 패치 실행

- 백신 프로그램 업데이트

2. 파일 공유 기능 해제 - 방화벽 설정 Window 방화벽에서 SMB에 사용되는 포트 차단

1) 제어판 -> 시스템 및 보안

2) Windows 방화벽 -> 고급 설정

3) 인바운드 규칙 -> 새규칙 -> 포트 -> 다음

4) TCP -> 특정 로컬 포트 -> 139,445 -> 다음

5) 연결 차단 -> 다음

6) 도메인, 개인, 공용 체크 확인 -> 다음

7) 이름 설정 -> 마침

김하성 기자 sungh905@g-enews.com